Actualización de Windows pone en riesgo tu dual-boot Linux

La última actualización mensual de seguridad de Microsoft está causando estragos en los sistemas dual-boot Windows y Linux.

Equipos con doble sistema para bootear con problemas

El gigante del software lanzó un parche de seguridad la semana pasada para solucionar una vulnerabilidad que estuvo presente desde hace dos años en el cargador de arranque de código abierto GRUB, utilizado por muchos dispositivos Linux.

Aunque se esperaba que el parche de Microsoft no afectara a los dispositivos dual-boot, muchos usuarios han descubierto que sí lo hace y ahora está impidiendo que sus instalaciones de Linux arranquen correctamente.

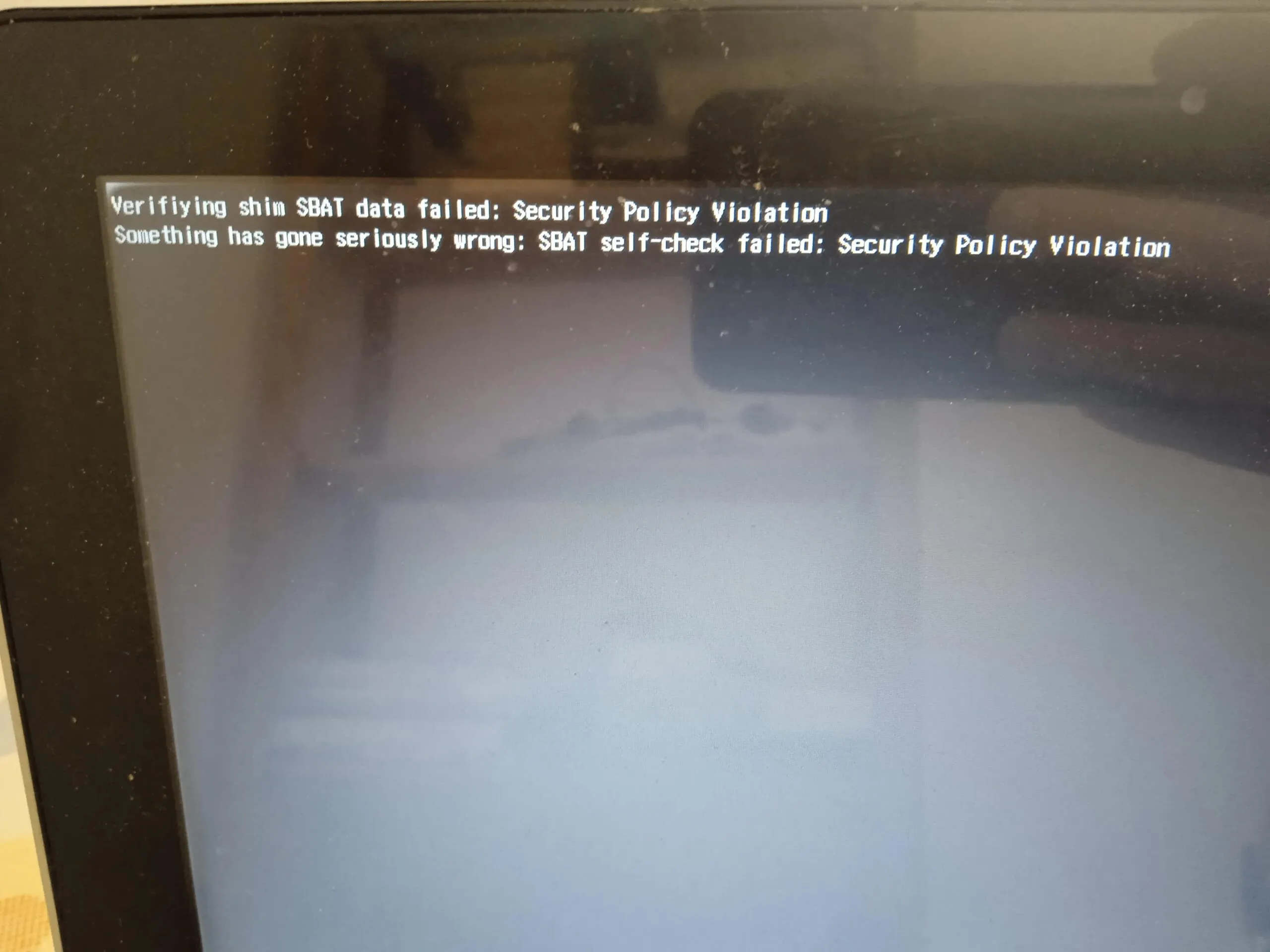

Según Ars Technica, varios usuarios de Linux dual-boot están viendo mensajes de “violación de la política de seguridad” y “algo ha salido muy mal”.

Incidentes reportados en diferentes foros

Se han reportado problemas en Reddit, los foros de Ubuntu y otros lugares. Distribuciones como Ubuntu, Debian, Linux Mint, Zorin OS y Puppy Linux se han visto afectadas por el parche de Microsoft.

La actualización debía solucionar una vulnerabilidad que permitía a los hackers omitir Secure Boot, una tecnología ampliamente utilizada por Windows y las distribuciones de Linux para garantizar que el firmware malicioso no se cargue en los dispositivos durante el arranque.

Microsoft dijo a principios de este mes que aplicaría una actualización de Secure Boot Advanced Targeting (SBAT) para bloquear los cargadores de arranque de Linux vulnerables que podrían tener un impacto en la seguridad de Windows.

Pero también mencionaron que la actualización no se aplicaría a los sistemas dual-boot con Windows y Linux, por lo que no debería afectar a estos sistemas… lo cual no fue del todo cierto.

Microsoft no se ha pronunciado al respecto

Hasta el momento, Microsoft no ha hecho comentarios sobre los problemas que ha causado su actualización, pero hay una solución alternativa para los usuarios de Ubuntu que implica deshabilitar Secure Boot a nivel de BIOS y luego iniciar sesión en una cuenta de usuario de Ubuntu y abrir una terminal para eliminar la política SBAT de Microsoft.

Microsoft ha estado utilizando Secure Boot en Windows durante años y lo convirtió en un requisito clave para Windows 11 utilizar la tecnología para protegerse contra los rootkits de BIOS.

Los investigadores han encontrado muchas vulnerabilidades en Secure Boot a lo largo de los años, y recientemente se descubrió que Secure Boot es completamente inservible en muchas PC.

Fuente: ArsTechnica