Nuevo exploit que afecta a equipos con Android 4.4 KitKat o inferior

Hace unos días se reveló la vulnerabilidad “Zero-Day” del kernel de Linux, y por lo general eso supone malas noticias para prácticamente cualquier cosa basada en Linux. Eso Incluye a Android, por supuesto. Cuando los investigadores de Perception Point anunciaron el exploit (CVE-2016-0728), afirmaron que el 66% de los dispositivos Android se veían afectados. Adrian Ludwig, desarrollador de Google afirma que el número real es mucho, mucho más pequeño.

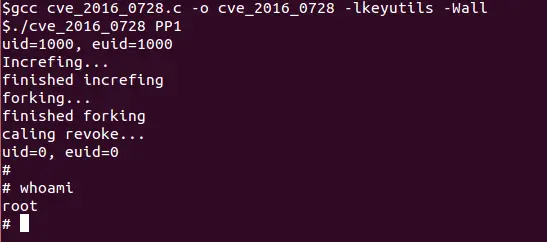

Este exploit es totalmente dependiente del indicador de configuración llamado CONFIG_KEYS, que ha estado presente en todos los núcleos (kernel) de Linux desde la versión 3.8, razón por la que probablemente Perception Point obtuvo su cifra del 66%. La vulnerabilidad podría ser utilizada por un atacante para obtener acceso root en el dispositivo objetivo, pero resulta poco práctica ya que requiere de realizar una gran cantidad de instrucciones de proceso, las cuales toman mucho tiempo en ejecutarse. Antes de que los conspiranoicos, Apple fans y demás fauna pegue el grito en el cielo, es importante destacar que la configuración recomendada y por defecto para el kernel de Android Linux tiene las CONFIG_KEYS deshabilitadas, así que se trata de una amenaza mayormente irrelevante.

Ludwig afirma que de entrada los dispositivos Nexus no se ven afectados, al igual que cualquier teléfono, auto, licuadora o cosa corriendo Android 5.0 o superior, gracias a SELinux, el cual impide que las aplicaciones de terceros interactúen con el kernel de forma directa. El único problema potencial pudiera encontrarse en los dispositivos más antiguos que aún se encuentran en Android 4.4 o inferior, los cuales aún utilizan el kernel de Linux en su versión 3.8 o incluso más antiguo.

Google ha desarrollado un parche para erradicar la vulnerabilidad CVE-2016-0728 y está investigando el tema aún más a detalle para determinar la verdadera magnitud del problema. El parche se ha sumado a las actualizaciones de seguridad programadas para el 1 de marzo. Todos los equipos con este parche o posteriores estarán protegidos del exploit. Existen algunos equipos con Android 4.4 o menor cuyas versiones de kernel son superiores, por tanto no vulnerables a este xploit, los cuales probablemente no reciban este parche, pero son muy raros los casos.

De cualquier manera, como en la mayoría de estos casos, no resulta en un verdadero riesgo para la gran cantidad de los usuarios y más aún después de que se libere el parche que corrige la vulnerabilidad, pero seguramente ya surgieron y seguirán surgiendo notas con títulos alarmistas por todo el internet.